泛微OA官方发布Apache存在Apache Shiro身份验证绕过漏洞

[重要通告]如您遇疑难杂症,本站支持知识付费业务,扫右边二维码加博主微信,可节省您宝贵时间哦!

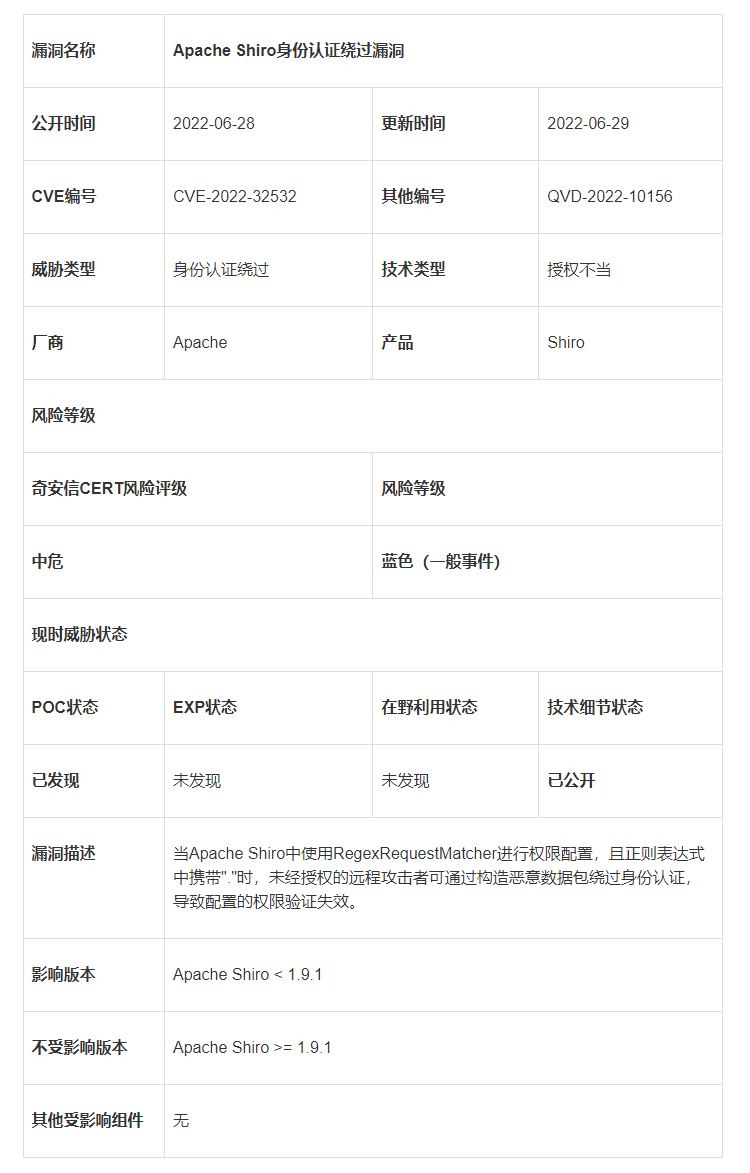

最近看到泛微发布的一个Apache存在Apache Shiro身份验证绕过漏洞;如下图

Apache Shiro是一个开源安全框架,提供身份验证、授权、密码学和会话管理。Shiro框架直观、易用,同时也能提供健壮的安全性。

Apache发布安全公告,修复了一个存在于Apache Shiro中的身份验证绕过漏洞。该漏洞是由于RegexRequestMatcher配置错误而存在的。远程攻击者可以绕过身份验证过程,对应用程序进行未经授权的访问。应用程序使用正则表达式中带有.的 RegExPatternMatcher可能容易受到漏洞的影响;

影响版本: Apache Shiro < 1.9.1

安全版本: Apache Shiro 1.9.1

修复建议: 官方已发布安全版本,请及时下载更新,下载地址:

https://shiro.apache.org/download.html

问题未解决?付费解决问题加Q或微信 2589053300 (即Q号又微信号)右上方扫一扫可加博主微信

所写所说,是心之所感,思之所悟,行之所得;文当无敷衍,落笔求简洁。 以所舍,求所获;有所依,方所成!

赏

支付宝赞助

支付宝赞助  微信赞助

微信赞助

支付宝赞助

支付宝赞助 微信赞助

微信赞助免责声明,若由于商用引起版权纠纷,一切责任均由使用者承担。

您必须遵守我们的协议,如您下载该资源,行为将被视为对《免责声明》全部内容的认可->联系老梁投诉资源 LaoLiang.Net部分资源来自互联网收集,仅供用于学习和交流,请勿用于商业用途。如有侵权、不妥之处,请联系站长并出示版权证明以便删除。

敬请谅解! 侵权删帖/违法举报/投稿等事物联系邮箱:service@laoliang.net

意在交流学习,欢迎赞赏评论,如有谬误,请联系指正;转载请注明出处: » 泛微OA官方发布Apache存在Apache Shiro身份验证绕过漏洞